на главную сниппетов

на главную сниппетовЕсли у вас нет сетевой схемы или она устарела, рекомендуем начать ее составлять или актуализировать после этого этапа. Рабочая сетевая схема помогает при дебагах сети, планировании расширения, передаче роли администратора и других операциях сетью.

sudo apt update && sudo apt upgrade && sudo apt install nmap nikto -yСканирование не предполагает деструктивного воздействия на боевые системы, но все же его лучше проводить в период наименьшей нагрузки на сервисы, предварительно оповестив системных администраторов.

| Параметр | Описание |

|---|---|

| -T0,-T1 | Оба режима используются для обхода IDS, время сканирования будет сильно увеличено. |

| -T2 | Снижает интенсивность сканирования, чтобы потреблять меньше ресурсов и меньше нагружать сеть. |

| -T3 | Режим устанавливается по умолчанию. |

| -T4 | Режим повышает интенсивность сканирования. Актуален, если вы используете быструю и надежную сеть. |

| -T5 | Режим предполагает, что вы готовы пожертвовать точностью ради скорости. |

| Статус | Описание |

|---|---|

| open | Приложение активно принимает соединения TCP, дейтаграммы UDP или ассоциации SCTP на этом порту. |

| closed | Закрытый порт доступен (он принимает и отвечает на зондовые пакеты nmap), но его не прослушивает ни одно приложение. |

| filtered | Nmap не может определить, открыт ли порт, потому что фильтрация пакетов не позволяет его зондам достичь порта. Фильтрация может осуществляться с помощью выделенного брандмауэра, правил маршрутизатора или программного обеспечения брандмауэра на хосте. |

| unfiltered | Нефильтрованное состояние означает, что порт доступен, но nmap не может определить, открыт он или закрыт. |

| open|filtered | Nmap помечает порты таким состоянием, когда не может определить, открыт порт или отфильтрован. Это происходит для типов сканирования, при которых открытые порты не дают ответа. Отсутствие ответа может также означать, что пакетный фильтр отклонил зонд. Таким образом, nmap не знает наверняка, открыт порт или фильтруется. |

| closed|filtered | Это состояние используется, когда nmap не может определить, закрыт порт или фильтруется. |

$ sudo nmap x.x.x.x --open -T4 -p 0-65535 -v > nmap.txt$ sudo nmap x.x.x.x -p 22,80 -sV -O -v > nmap.txt$ sudo nmap x.x.x.x -T4 -A -p 22,80 --script “vuln” -v > nmap.txt$ sudo nmap --script http-enum servicename.test -v > nmap.txtNikto не может работать в скрытом режиме. Адрес, с которого будет производиться сканирование, необходимо добавить в исключения IPS, чтобы он не был заблокирован в ходе тестирования.

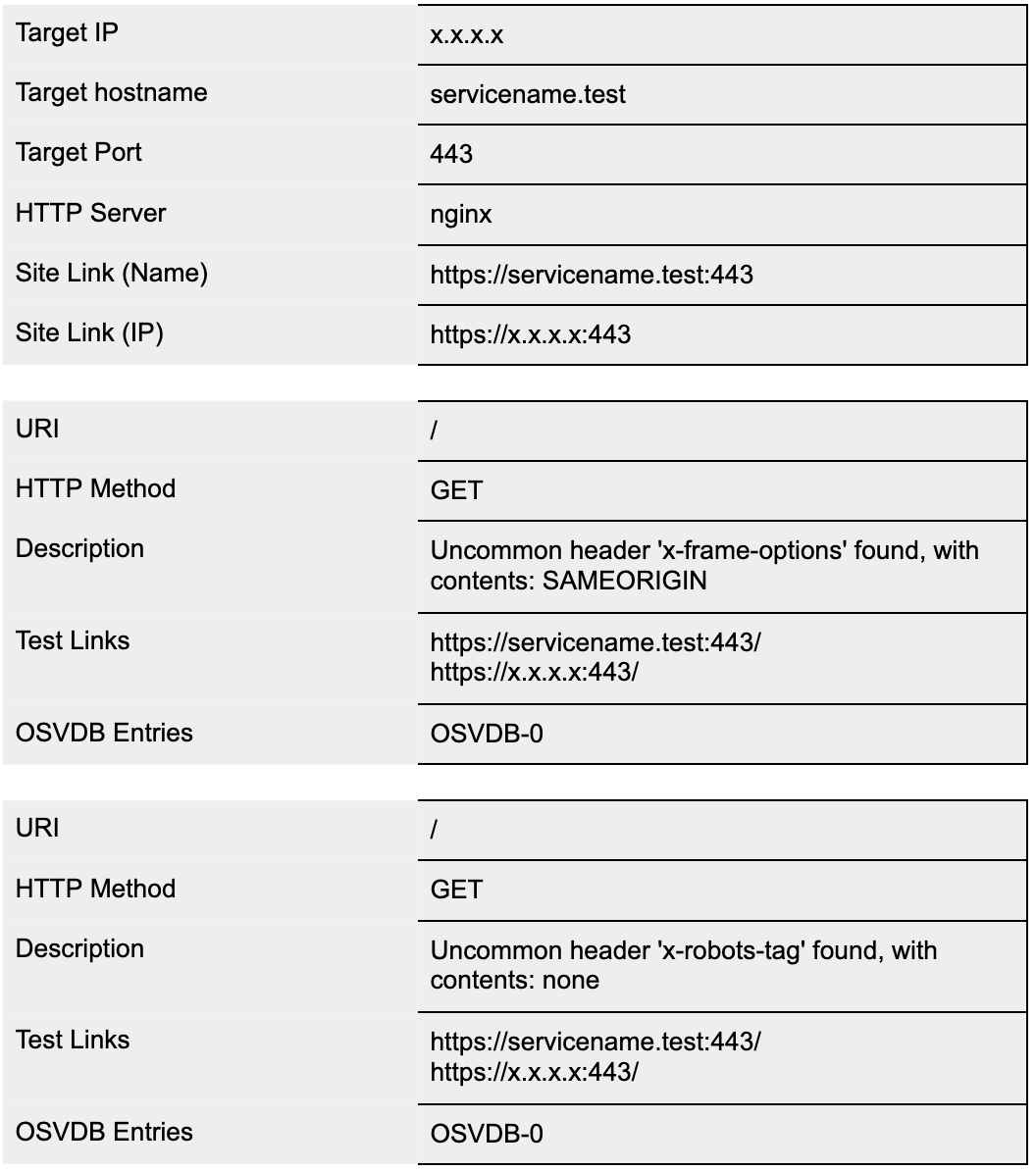

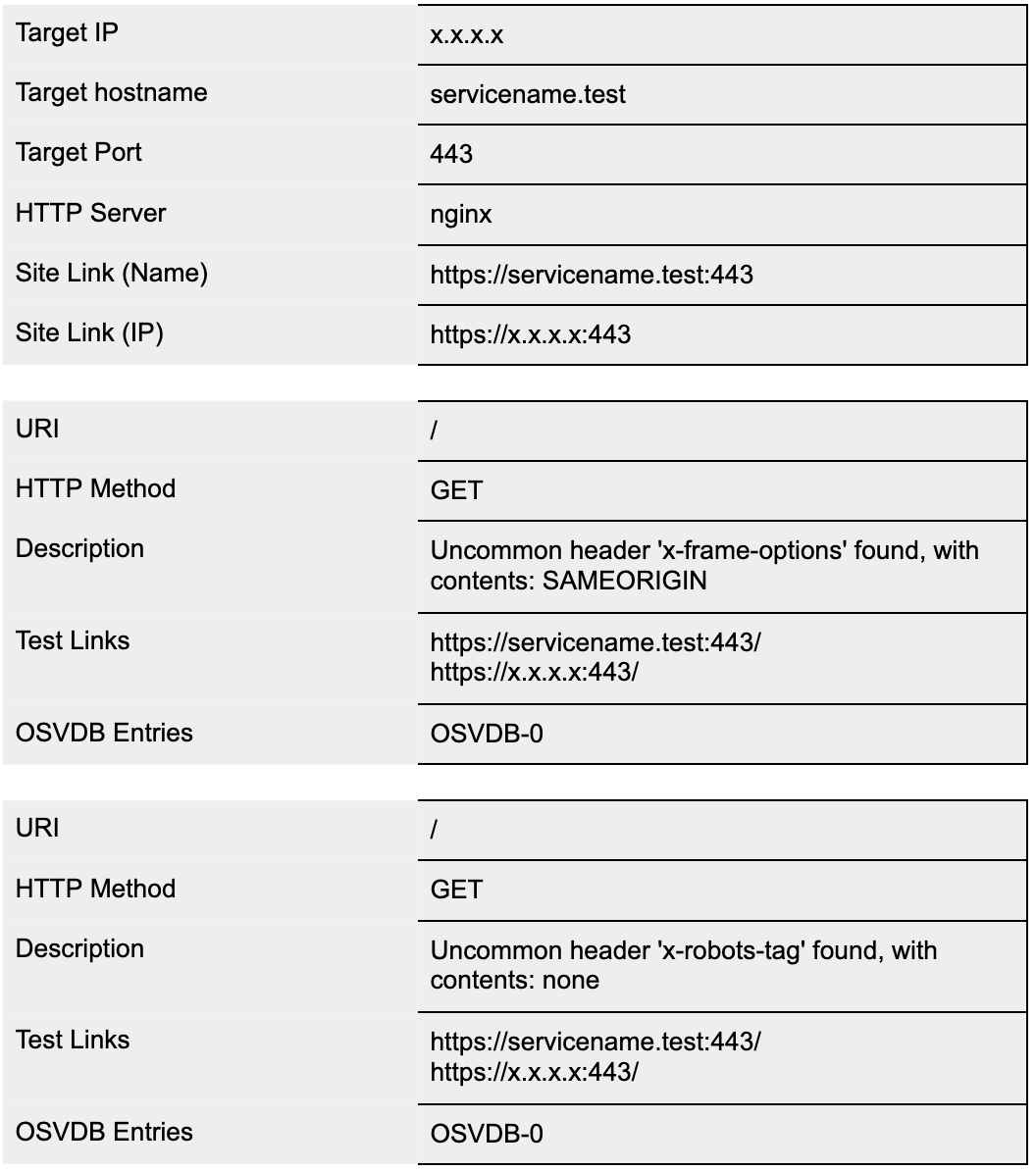

$ sudo nikto -host servicename.test -o result.html -Format htm| Параметр | Назначение |

|---|---|

| -host servicename.test | целевой объект сканирования |

| -ssl | использование ssl |

| -Tuning 2490ab | расширенное сканирование, а именно: 2 — поиск миcконфигов и/или файлов по умолчанию 4 — поиск уязвимостей инъекций (XSS/Script/HTML) 9 — поиск уязвимостей SQL-инъекций 0 — возможность загрузки файлов на сервер a — отсутствие аутентификации b — определение версий ПО |

| -o result.html | файл для записи результата |

| -Format htm | формат записи результата (html) |

| -Display V | расширенный вывод сканирования |

| -C all | сканировать все cgi-dirs |

$ sudo nikto -host servicename.test -ssl -Tuning 2490ab -o result.html -Format htm

➕

👉 "Magnificent Seven" Guide to Great Password Security and High-Value ‘Admin’ Password Security